Dylan Walker

Éditeur

Avec toute l’excitation du marché autour bitcoin et d’autres crypto-monnaies, il y a eu une forte augmentation des escroqueries pour essayer de voler votre monnaie fiduciaire ou votre argent liquide. crypto-monnaie. Dans cet article, nous allons voir quels sont les principaux vecteurs d’attaque des escroqueries liées aux crypto-monnaies, et comment s’en protéger.

Les trois principaux modes de fonctionnement des escroqueries sont les suivants

Tout comme les courriels des « princes nigérians » que vous recevez pour de la monnaie fiduciaire, les escroqueries par hameçonnage sont faciles à trouver dans le domaine de la cryptoconnaissance. Comme elles permettent de contrôler votre portefeuille et toute la monnaie qu’il contient, les clés privées sont également une cible privilégiée des hameçonneurs. Les clés privées vous donnent un contrôle total sur votre portefeuille, il est donc important de les garder privées !

Les attaques de phishing tentent d’obtenir votre clé privée de multiples façons :

Méthode 1 :

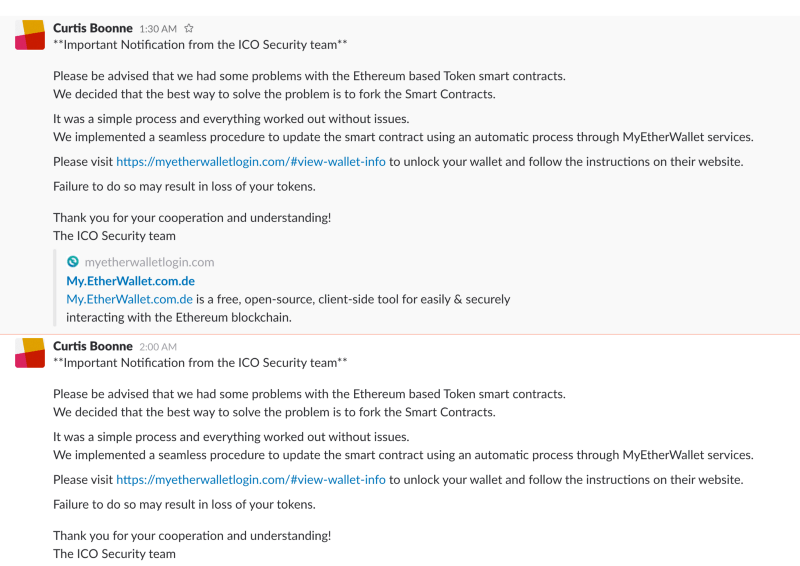

Vous recevrez un message vous demandant de passer à une version plus récente du service que vous utilisez aujourd’hui « par souci de sécurité », et ils fourniront une fausse URL qui mènera à une page presque identique à la version réelle ! Sur ce faux site web, ils espèrent que vous taperez votre clé privée qu’ils ont maintenant

Méthode 2 :

Vous pouvez recevoir une offre de « vérification » de votre portefeuille ou de votre transaction, souvent en prétendant que votre solde est menacé si vous ne vérifiez pas. Ils vous demandent votre clé privée, qu’ils vous volent ensuite.

Méthode 3 :

Vous pouvez obtenir une offre qui promet de la cryptoconnaissance gratuite pour l’ajout d’une nouvelle fonctionnalité « spéciale » ou la connexion à un autre service. Ces escroqueries vous demandent de vous « inscrire » avec votre clé privée, qui est ensuite volée.

Exemple d’escroquerie par hameçonnage visant à amener l’utilisateur à accéder à un site web faux ou compromis.

Toutes ces attaques de hameçonnage visent la clé privée, ce qui donne un contrôle total sur votre portefeuille et permet aux attaquants de voler votre argent.

Respirez et n’agissez pas sans réfléchir

Leur point commun est qu’ils veulent créer un sentiment de « pénurie » – soit que vous perdrez votre argent si vous ne suivez pas leurs instructions, soit que vous manquerez une occasion si vous n’agissez pas correctement à l’instant même ! Alors, étape 1 : respirez ! Chaque fois que vous pensez à votre argent, vous devez avoir les idées claires.

Ajoutez un signet ou naviguez vous-même sur le site

Accédez toujours à votre portefeuille de la même manière, mettez un signet ou notez le lien. De cette façon, vous ne tomberez pas dans le piège des fausses URL – il est étonnant de voir à quel point certains sites de phishing se ressemblent par rapport aux vrais !

Utiliser les extensions

Heureusement, il existe également une extension Chrome qui permet de repérer les URL mal assorties. Elle peut être trouvée ici.

N’abusez pas de votre clé privée

Vous n’avez pas besoin d’une clé privée pour accéder à votre portefeuille ! Chaque fois que quelqu’un prétend qu’il y a un problème avec une transaction ou votre portefeuille, vous pouvez facilement le vérifier par vous-même, sans utiliser le lien (presque certainement malveillant) qu’il vous a dit d’utiliser. Blockexplorer.com, Etherscan.io, et bien d’autres encore vous permettent de vérifier votre portefeuille sans clé privée – pratiquement toutes les cryptocurrences supportent une méthode pour ce faire ! Tout ce dont vous avez besoin est un identifiant de transaction ou votre portefeuille public et vous pouvez vérifier le statut d’une transaction ou la valeur d’un portefeuille.

Ne vous approchez pas des logiciels d’accès à distance

N’utilisez jamais un logiciel d’accès à distance comme TeamViewer sur un ordinateur dont vous avez peut-être une clé privée. Les systèmes d’accès à distance sont très dangereux car ils donnent un accès presque complet à votre ordinateur et peuvent installer des logiciels malveillants sur votre ordinateur qui peuvent aider quelqu’un à voler vos clés privées.

Vous pouvez lire sur certains des problèmes de sécurité de TeamViewer ici.

Attention aux publicités

Évitez de cliquer sur les publicités sur Internet ou de télécharger des logiciels de sources inconnues ! Il s’agit là d’un principe de base de la sécurité informatique, car les publicités et certains logiciels trouvés sur Internet installeront des logiciels malveillants sur votre ordinateur, ce qui pourrait donner le nom du créateur du logiciel malveillant à votre clé privée s’il n’est pas détecté.

Ici est une bonne ressource sur la façon de se protéger contre les logiciels malveillants en général.

Certaines attaques plus sophistiquées consistent à fournir des services illégitimes qui visent à vous faire signer et transférer votre argent. Une fois que vous avez fait cela, les arnaqueurs transfèrent rapidement vos fonds sur leurs propres comptes. Bien qu’ils soient certainement illégaux, ces types d’escroquerie laissent aux victimes peu de chances de recours car

Ces types de services peuvent inclure :

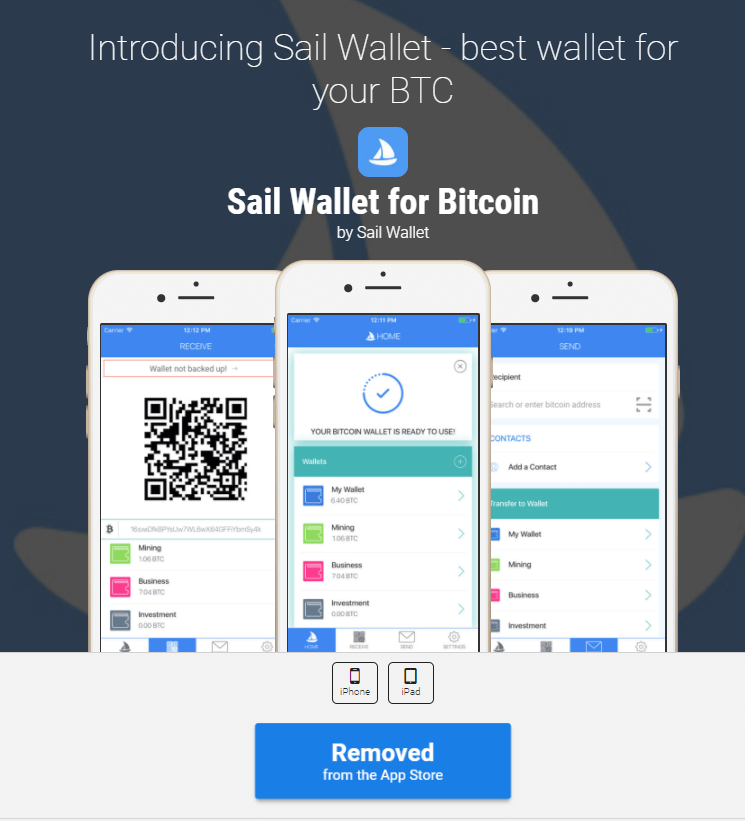

Ce faux portefeuille demandait aux utilisateurs de déposer de l’argent ou des bitcoins avant de voler les deux par une porte dérobée. Heureusement, il a été retiré de l’app store.

Choisissez vos portefeuilles avec soin

Ne faites confiance aux portefeuilles de première partie que lorsque c’est possible – la plupart des cryptocurrences ont un porte-monnaie indigène qu’elles fournissent gratuitement.

Trouver des échanges réputés (cette liste peut aider)

Lorsque vous recherchez une bourse sur laquelle faire des échanges, faites beaucoup de recherches pour savoir laquelle est la plus réputée, comme vous le feriez pour un investissement normal.

Les derniers types d’escroquerie sont les plans d’investissement illégitimes, et peuvent souvent être les plus difficiles à repérer. Ils offrent des rendements étonnants avec peu ou pas de travail, et tentent de vous faire investir de plus en plus de capital.

Ces schémas d’investissement illégitimes pourraient offrir :

Exemple de prophètes quotidiens promis qui peuvent indiquer une combine de Ponzi.

C’est probablement trop beau pour être vrai

Méfiez-vous des plans d’investissement à haut rendement – ils prétendent souvent être en mesure de fournir des rendements exceptionnellement élevés ou très réguliers.

Vous voyez des codes de référence ? Faites-vous des recherches.

Soyez méfiant lorsque vous êtes commercialisé par un ami ou un membre de la communauté, notamment s’ils offrent un code de référence.

Mais tous les renvois ne sont pas mauvais

Les codes de référence sont parfois utilisés par des entreprises légitimes telles que Coinbase. L’une des façons de repérer la différence est de plafonner les renvois. S’ils ne sont pas plafonnés, plus vous dépensez, plus le parrain gagne et plus il est incité à vous pousser. En revanche, les recommandations de Coinbase sont plafonnées à $10, ce qui signifie qu’il y a moins de motivation et moins de pression.

L’exploitation des nuages ? Vous êtes probablement en train de miner l’air en effet.

Si vous êtes débutant, évitez l’exploitation des nuages ! Bien qu’en théorie, toutes les activités d’exploitation des nuages ne soient pas illégitimes, elles sont très compliquées et il existe une histoire de poursuites judiciaires dans cet espace. Une entreprise Le PDG a récemment plaidé coupable de fraude pour de faux services miniers.

D’autres en parlent ? Faites des recherches sur le service

Assurez-vous que vous pouvez trouver des informations sur la société auprès autre des sites web, et pas seulement de l’entreprise. Encore une fois, le nom du service sur Google plus « scam » ».

Comme pour tout investissement, la cryptocouronne comporte une part importante d’escroqueries qui visent les nouveaux investisseurs qui ne sont pas formés à la cryptocouronne. N’oubliez donc pas de ne jamais laisser quiconque détenir votre clé privée, à moins que vous ne soyez disposé à les laisser dépenser tous les fonds en votre nom. Soyez méfiant et vigilant sur les opportunités d’investissement qui offrent des rendements hors normes, et faites vos recherches !

Et enfin, en cas de doute, utilisez Google !